O post Por que ter um Kindle? apareceu primeiro em InfoDicas.

]]>O Kindle é o leitor de eBooks da Amazon. Basicamente, ele é um dispositivo um pouco menor que um tablet padrão, porém, possui uma diferença enorme em relação a um tablet: A tela do Kindle é feita para a leitura.

A tela do Kindle utiliza a tecnologia e-paper, o que significa que a sensação de ler em um Kindle se aproxima muito a ler em um papel comum. Além do mais, a tecnologia e-paper utiliza muito menos bateria do que uma tela convencional como as de smartphones, tablets e computadores em geral. Essas telas não foram feitas para a exibição de gráficos complexos, mas sim de texto puro e gráficos simplificados.

A tela e-paper não emite luz, logo, você pode passar horas lendo em um Kindle e não terá o desconforto e o cansaço visual de estar lendo em uma tela de smartphone ou tablet. Obviamente, é preciso continuar cuidando da saúde dos olhos, pois ficar com os olhos parados por muito tempo ainda causam algum mal à visão.

Outro fator bem importante é que o dispositivo é muito, muito leve, o que trás um conforto incrível para segura-lo ao ler um livro.

Agora, sabendo das vantagens básicas de um Kindle, vamos a algumas vantagens, digamos, um pouco mais avançadas.

O Kindle é um dispositivo oficial da Amazon, que possui, talvez, o maior acervo mundial de livros disponíveis para venda e, melhor, até mesmo com acesso livre caso você faça a assinatura dos serviços Prime ou Kindle Unlimited.

Na assinatura Prime você já terá acesso gratuito a centenas de livros e revistas digitais para ler quantas vezes quiser em qualquer dispositivo (Kindle, Smartphone, Tablet, PC, Mac).

Já na assinatura Kindle Unlimited você terá acesso a milhares de livros e revistas para ler quantas vezes quiser. E olha… é muita, muita coisa.

O dispositivo Kindle (do qual estou falando neste post) pode armazenar milhares de ebooks em sua memória interna e, melhor, você tem acesso a toda a biblioteca da Amazon diretamente por ele, sem precisar abrir navegador ou smartphone para baixar nada. Imagine que prático carregar uma vasta biblioteca em sua bolsa ou mochila e poder levar para qualquer lugar?

Esqueça de vez as leituras horríveis em arquivos PDF ou na tela do computador, compre agora mesmo um Kindle na Amazon e tenha uma melhora incrível na qualidade da sua leitura diária.

Compre pelo link abaixo para que eu possa ganhar uns caraminguás com a sua compra… e você ainda ganha um desconto 😉

Para assinar o Kindle Unlimited e ter acesso a 1 milhão de livros e revistas para ler quando quiser, clique aqui neste link que você será redirecionado. Também com meu código de afiliados para que eu ganhe uns caraminguás.

O post Por que ter um Kindle? apareceu primeiro em InfoDicas.

]]>O post Aprenda a “formatar” o seu próprio computador apareceu primeiro em InfoDicas.

]]>O próprio Windows 10 possui uma função muito segura para reinstalar o Windows limpinho sem apagar os seus arquivos ou até mesmo apagando todos os arquivos, caso você prefira.

Se você ainda não utiliza Windows 10, abandone de vez os Windows antigos pois na data que escrevo esse artigo, final de 2020, não há qualquer motivo que te impeça de utilizar o Windows 10… talvez a pirataria, mas aí você está errado duas vezes. Saia dessa vida.

Voltando ao assunto, o Windows 10 possui a função de restauração do Windows, fazendo uma reinstalação completa do sistema que pode ser salvando seus arquivos ou, se preferir, apagando tudo do disco C do seu computador. Lembrando que essa restauração do Windows não apaga arquivos em outras unidades do seu computador (outros discos ou partições), ela interfere apenas no Disco C, o disco/partição principal do seu computador.

Como fazer a restauração

Os passos para fazer a restauração completa do Windows são bem simples.

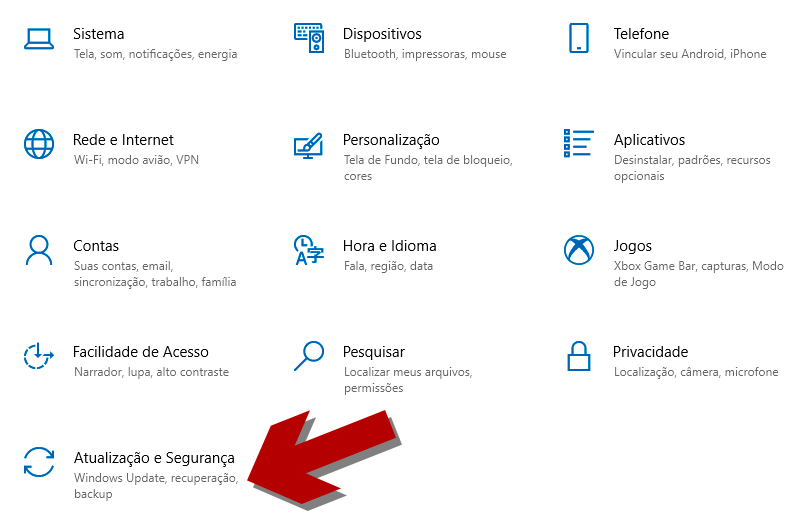

Primeiro abra o Menu Iniciar e digite “Configurações” (sem aspas) e dentro de Configurações, clique em “Atualização e Segurança”, conforme imagem abaixo:

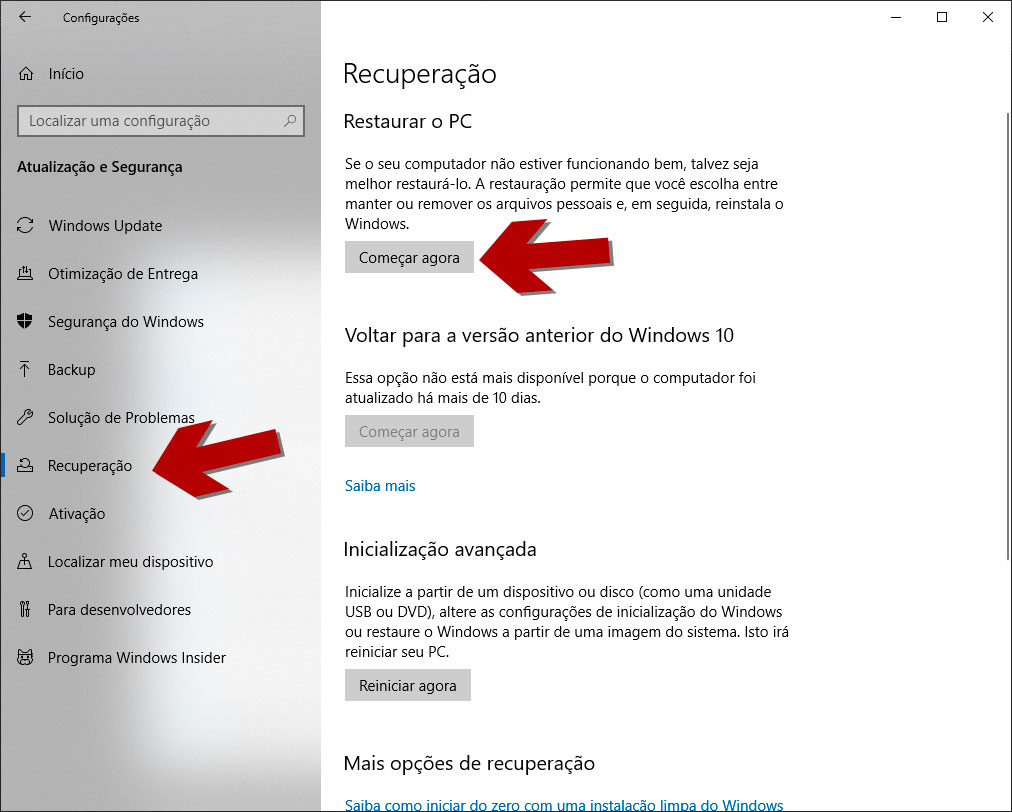

Dentro das opções de “Atualização e Segurança“, clique em “Recuperação” na parte esquerda do menu e, na parte direita, clique em “Começar agora“, conforme imagem abaixo:

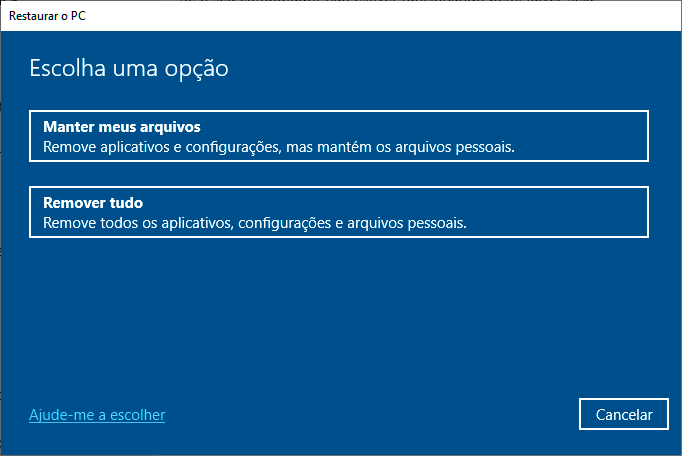

Depois de clicar em “Começar agora”, aparecerá a tela abaixo para você:

É nessa tela que você vai escolher se deseja manter seus arquivos, fotos, vídeos, documentos e afins ou se quer limpar completamente o Disco C do seu computador, lembrando que mesmo que você escolha a opção “Remover tudo”, os seus arquivos em outros discos ou partições do Windows (discos que não sejam o Disco C), não serão afetados.

Obviamente a opção “Manter os meus arquivos” é mais demorada, porém é completamente segura e todos os seus arquivos, documentos, fotos e vídeos serão preservados.

Lembrando que o Windows será instalado sem programas adicionais, será apenas o básico, mas já vem com o navegador Edge, do próprio Windows 10 e que, através dele, você poderá baixar e instalar os demais programas em seu computador. Os drivers dos seus periféricos, o próprio Windows 10 se encarregará de instalar, logo, não se preocupe com os drivers.

Se gostou compartilhe com seus amigos, no Facebook, no Twitter, no Whatsapp ou em qualquer lugar que você prefira, mas compartilhe. Se não gostou, compartilhe também.

O post Aprenda a “formatar” o seu próprio computador apareceu primeiro em InfoDicas.

]]>O post Ferramentas para criar posts para redes sociais apareceu primeiro em InfoDicas.

]]>O mercado de criação de artes para redes sociais está em plena expansão, mas você sabia que você mesmo pode criar imagens de qualidade para divulgar a sua empresa nas redes sociais? Apresento a você algumas ferramentas bastante úteis onde você poderá, facilmente, criar imagens bastante atrativas e até mesmo encontrando templates prontos.

Canva

A ferramenta Canva é, sem sombra de dúvidas, a ferramenta de mais fácil utilização, tanto no celular quanto no computador.

A ferramenta conta com vários modelos pré prontos para que você edite e publique nas redes sociais, além do mais, já te fornece as imagens e vídeos no tamanho correto para cada tipo de post (vídeo do Instagram, imagem do Instagram, vídeo do Facebook, imagem do Facebook, capa de perfil, capa de página, etc…)

O Canva possui versão grátis, que te deixa criar livremente a sua arte e utilizar uma grande quantidade de templates pré prontos para edição. A versão Pro possui uma quantidade muito maior de templates, além de poder utilizar um grande banco de imagens de altíssima qualidade para ajudar nas suas criações. O investimento vale muito a pena.

Link para o site Canva.

Link para o download na Play Store.

InShot

Eu testei diversos aplicativos para Android e, mesmo na versão grátis, o InShot é o melhor editor que encontrei.

Com o InShot você pode editar fotos e vídeos com uma qualidade espetacular e com várias opções de inserção de animações, stickers, imagens, logo e tudo mais que você precisa para fazer um post profissional e publicar em suas redes sociais.

A versão gratuita salva a imagem/vídeo com uma marca d’água, porém, pela quantidade de recursos oferecida, a assinatura anual sai bem em conta e te deixa a vontade para criar sem restrições e salvar o seu post de imagem ou vídeo livre da marca d’água e ainda libera uma imensa biblioteca de stickers para as suas imagens ou vídeos ou música para adicionar em seus vídeos. Com toda a certeza vale a pena o investimento.

Um ponto alto que eu destaco no InShot é a possibilidade de edição em várias camadas. Em nenhum outro aplicativo eu consegui fazer a edição de imagens ou vídeos em camadas através do celular.

Link para download na Play Store.

Legend – Animated Text : Intro maker

Esse aplicativo para Android é mais específico para a criação de pequenos vídeos com textos animados que podem ser utilizados como chamadas em redes sociais ou até mesmo introduções para vídeos mais longos. A facilidade de edição neste aplicativo é incrível e os presets contidos no aplicativo servem para situações diversas e são de extremo bom gosto.

O aplicativo é grátis porém mostra algumas propagandas durante a utilização, mas nada que seja muito invasivo ou impeça o seu uso. Vale a pena brincar.

Link para download na Play Store.

Se você gostou do conteúdo até aqui, não deixe de verificar também o post onde eu indico lugares para encontrar imagens e vídeos grátis para utilizar em seus posts nas redes sociais.

O post Ferramentas para criar posts para redes sociais apareceu primeiro em InfoDicas.

]]>O post SSD congelando o computador no Windows 10 apareceu primeiro em InfoDicas.

]]>Na aba “Desempenho” do Gerenciador de Tarefas estava claro o vilão da história: O SSD ficava travado em 100% de uso por vários segundos e isso deixava o computador inutilizável durante este tempo.

Alguns de vocês podem pensar algo como “ah, mas são só alguns segundos”… Sim, apenas alguns segundos que aconteciam ALEATORIAMENTE, às vezes, no meio do salvamento de algum vídeo, o que acabava por corromper o arquivo de vídeo que estava HÁ HORAS renderizando.

Na época, procurei feito louco por uma solução e tentei várias até me dar por vencido. Desde trocar a fonte de alimentação, até trocar a marca do SSD que eu havia comprado. Reinstalei o Windows 10 inúmeras vezes (inclusive tendo que ligar para a Microsoft para revalidar a minha licença por conta da quantidade de instalações que havia feito).

Eis que há alguns dias resolvi refazer a busca por uma solução e, como num passe de mágica, encontrei a solução! Depois de garimpar por alguns sites, inclusive os fórums de suporte da Microsoft, caí em um site que não parecia ser muito promissor, mas bem no meio do texto gigante estava a solução: Uma opção que fica escondida nas configurações de energia do Windows 10.

Não me pergunte o motivo dessa configuração estar escondida. Não sei porque cargas d’água a Microsoft tem a mania de esconder algumas configurações do usuário final.

Pois bem, vamos à solução

Primeiro será necessário baixar um arquivo .reg para adicionar uma chave ao registro do windows ativando essa configuração no gerenciamento de energia. O arquivo encontra-se abaixo:

Depois de efetuar o download, basta abrir o arquivo. Você vai receber um aviso de que o arquivo pode danificar o seu computador, mas não vai. Pode executar o arquivo sem problemas e fazer a mesclagem dele com o registro do Windows.

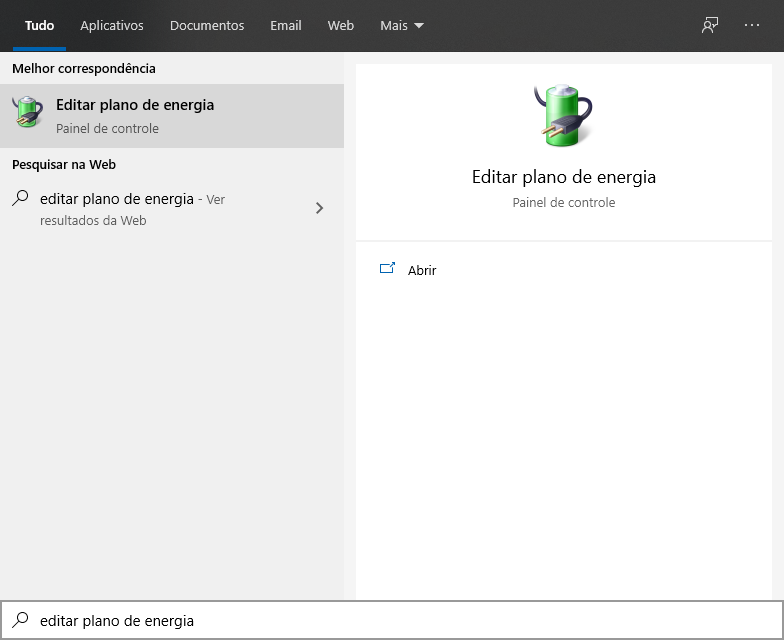

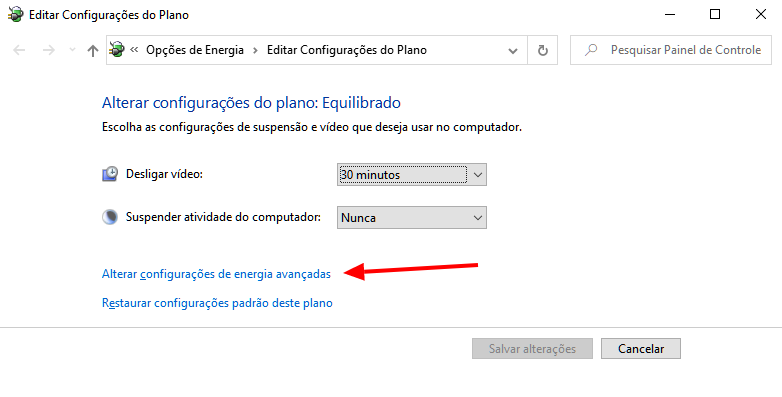

Feito isso, abra o seu menu iniciar e digite: editar plano de energia. Aparecerá a opção conforme imagem abaixo:

Abra a opção em questão e depois clique em “Alterar configurações de energia avançadas“, conforme imagem abaixo:

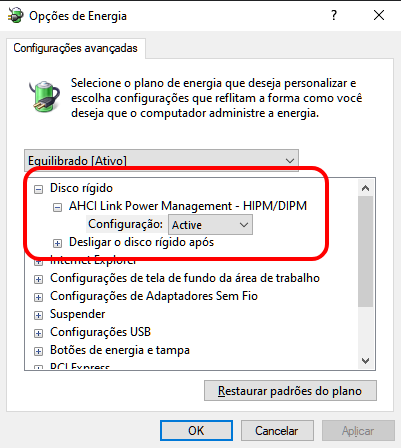

Na próxima tela é que vem a novidade. Clique no + da opção “Disco Rígido” e aparecerá a configuração “AHCI Link Power Management – HIPM/DIPM” basta marcar a configuração para “Active“, conforme imagem abaixo.

Feito isso, basta sair de tudo clicando em “Ok” e reiniciar o computador.

Prontinho, problema de congelamento resolvido. Seu SSD nunca mais ficará travado em 100% e você voltará a ter uma vida normal no uso do seu computador.

Caso queira remover essa opção das suas configurações de energia, basta utilizar o arquivo .reg abaixo:

Caso tenha alguma dúvida e/ou sugestão, fique à vontade para utilizar os comentários abaixo.

O post SSD congelando o computador no Windows 10 apareceu primeiro em InfoDicas.

]]>O post Como jogar Free Fire no computador apareceu primeiro em InfoDicas.

]]>Sem sombra de dúvidas esse jogo acabou conquistando boa parte do público pois ele roda praticamente em qualquer celular, até os mais simples (mas nem tanto).

O grande problema é que jogar esse tipo de jogo na tela minúscula do celular pode ser um problema para grande parte das pessoas. Eu, por exemplo, mal consigo enxergar os inimigos no campo de batalha, me fazendo morrer antes mesmo de saber de onde os tiros estão vindo.

Se você não tem um tablet, parte dos seus problemas estão resolvidos, pois existem alguns emuladores para Android que rodam no seu computador e te proporcionarão uma forma satisfatória de jogo. Digo satisfatória pois, mesmo com teclado e mouse, não se tem a mesma agilidade que se teria na tela de um tablet, onde as ações, muitas vezes, são bem mais rápidas para serem executadas.

Bluestacks

O Bluestacks é, certamente, o mais conhecido emulador para Android em PCs. Com ele é possível rodar praticamente qualquer aplicativo para Android no PC de maneira bastante rápida e sem travamentos.

Jogar Free Fire pelo Bluestacks foi uma experiência um tanto quanto complicada para mim, no início. Depois de um tempo me acostumei ao ritmo do jogo e até consegui algumas vitórias. Obviamente, estou muito, muito longe de ser um bom jogador.

Para instalar o Bluestacks basta acessar o site oficial e fazer o download.

NoxPlayer

O NoxPlayer eu conheci há pouquíssimo tempo. Assim como o Bluestacks, o NoxPlayer é um emulador para rodar jogos e aplicativos Android no seu computador.

Para instalar o NoxPlayer basta acessar também o site oficial e fazer o download.

Comparativo entre os dois emuladores

A jogabilidade tanto no NoxPlayer quanto no Bluestacks foi bem satisfatória, porém, eu consegui um melhor desempenho no jogo através do Bluestacks. No NoxPlayer eu senti um certo lag na hora que começavam a atirar em mim dentro do Free Fire. Muitas vezes eu começava a atirar e não saia sequer o barulho dos tiros no NoxPlayer. Isso não ocorreu em hora alguma no Bluestacks.

Ambos os emuladores possuem um modo para jogos e que, através de um atalho no teclado, habilitam esse modo para que você se mova com as setas do teclado e controle a câmera através da movimentação do mouse. Isso foi muito, muito útil.

Outro ponto positivo nos dois emuladores é que os dois reconhecem o Free Fire nativamente e já deixa vários atalhos e posicionamentos configurados na sua tela, ou seja, você não precisa mapear a tela inteira, basta utilizar os atalhos que já vem configurados no emulador ou apenas trocar para os atalhos que mais lhe convir.

Já a configuração dos atalhos de teclado no NoxPlayer eu achei mais fáceis de fazer que no Bluestacks.

Uma coisa que achei bem interessante no NoxPlayer é que os atalhos que você configurou no teclado continuam aparecendo na tela durante o jogo, então não é preciso memorizar todos os comandos e teclas de atalho que você programou. Basta olhar para a tela que está tudo ali em cima de cada ação.

Em questões de processamento o NoxPlayer pareceu ter se saído melhor, deixando a impressão de maior fluidez durante o jogo. Porém, foi apenas uma impressão. Como eu disse antes, em diversos momentos do jogo eu morria sem ao menos saber de onde vinham os tiros, tendo uma vez que eu estava correndo e, “do nada”, morri. Depois de caído que apareceram os barulhos de tiro e as manchinhas vermelhas na tela. Antes que me trucidem, não, não era problema com a minha internet, Em todos os testes o meu ping estava sempre abaixo de 50ms.

Já com o Bluestacks foi diferente. Ele pareceu mais pesado no início, mas dentro do jogo o desempenho dele ficou muito melhor. Embora pareça um pouco travado em alguns momentos, o emulador não deixou a desejar, não deu lag na tela e tudo fluiu naturalmente. Nem parecia um emulador.

Há jogadores que relatam que um ou outro emulador de Android se saia melhor em suas máquinas. Então, vale fazer o teste aí na sua máquina e ver o que melhor se adapta ao seu hardware, com melhor jogabilidade.

Se quiser fazer o download do Free Fire no diretamente no celular, o link está aqui embaixo.

Free Fire (Free, Google Play) →

O post Como jogar Free Fire no computador apareceu primeiro em InfoDicas.

]]>O post Dicas para começar um blog apareceu primeiro em InfoDicas.

]]>Definir um nicho

Blogs são, em sua maioria, voltados a nichos específicos. Não que seja proibido ou feio criar um blog de assuntos gerais, mas isso pode não ser muito viável em um primeiro momento, já que você não é nenhuma celebridade e ninguém entende de todos os assuntos do mundo. Então, para definir o nicho do seu blog, foque-se em algum assunto que você conheça de verdade e, principalmente, goste. Gostar de verdade do assunto do seu blog é o que lhe motivará, pelo menos no início, a escrever posts e posts mesmo sem receber muitos comentários e lhe dará uma maior oportunidade de interação quando os comentários começarem a surgir com dúvidas e opiniões sobre o que você escreveu.

Banco de ideias

Agora que você já definiu o nicho do seu blog e já sabe sobre o que vai escrever, começa a parte mais empolgante da coisa que é criar o seu banco pessoal de ideias. O banco de ideias funciona como uma espécie de lista de afazeres, mas com assuntos que você deseja abordar em seu blog. Você pode fazer essa lista em um bloco de notas aí no seu computador ou até mesmo em algum caderno, mas lembre-se de estar com ele sempre em mãos caso surja alguma ideia. Anote tudo que você lembrar que queira escrever, mas lembre-se de não fugir do conteúdo principal do seu blog, afinal, você estará escrevendo para um público específico.

Periodicidade

Agora que você já tem o banco de ideias, vamos definir a periodicidade das suas postagens. Não adianta você, na empolgação inicial, escrever 10 posts por dia e, quando o assunto inicial se esgotar, você começar a escrever 1 vez por mês. Isso vai afastar os visitantes do seu blog e você vai perder qualquer chance de interação com os leitores pois o seu blog começará a viver apenas de paraquedistas (pessoas que caem no seu blog por acaso depois de alguma pesquisa no Google).

Baseie-se no seu banco de ideias para definir a periodicidade das postagens. Tente criar pelo menos 3 meses de ideias antes de lançar o blog na Internet. Não se preocupe se você achar que depois de 3 meses o seu blog vai morrer. Não vai. As novas ideias irão surgindo à medida que você for escrevendo as que estão no banco de ideias e novas sugestões podem partir também dos próprios visitantes do seu site através dos comentários e/ou conversas em redes sociais e afins.

Na minha opinião, você pode definir o máximo de 3 postagens por semana. Mais que isso pode ser difícil de cumprir. Com 3 postagens por semana, você precisará de, pelo menos 36 ideias no seu banco de ideias antes de iniciar, de fato, o seu blog.

Obviamente, quanto mais posts você fizer, melhor, mas de nada adianta criar 10 posts em um dia e ficar 1 semana sem postar. Melhor pegar esses 10 posts e dividir no período de 1 semana.

O nome

Agora que você já sabe o que vai escrever, chegou a hora de escolher um nome que seja compatível com o seu conteúdo. Não adianta nada você escrever sobre, por exemplo, marcenaria em um blog chamado “Papel e Arte”. Encontrar o nome para o blog não é uma tarefa muito fácil, até porque o nome estará diretamente atrelado ao domínio do seu blog e encontrar um domínio disponível está cada dia mais difícil. Criatividade é a peça fundamental.

Registrar o domínio

Agora que você já tem o nome do blog, vamos para a parte burocrática da coisa e é onde você vai começar a gastar algum dinheiro. Felizmente o valor do registro do domínio é bem barato e você paga esse registro uma vez por ano apenas. Tente escolher um nome fácil de ser pronunciado, lido, entendido e que seja o mais curto possível. Quanto menor o nome, melhor. Imagine que você está em mil novecentos e guaraná de rolha e precisa passar o nome do seu blog por telefone para alguém. Como essa pessoa vai entender e anotar o endereço do seu site? Ele é muito complicado? É incompreensível? Pense bastante nisso antes de registrar o domínio, pois o domínio será a sua marca.

Definir a plataforma e hospedagem

Definir a plataforma onde o seu blog funcionará é uma tarefa, em princípio, bem fácil. Por motivos técnicos, recomendo fortemente o uso do WordPress. O WordPress é uma plataforma já bastante consolidada para blogs e que te proporcionará uma série de ferramentas que você dificilmente terá em outra plataforma. Recomendo, porém, a versão “hosted” do WordPress e não é nem porque estou puxando a brasa para minha sardinha não, mas com a versão “hosted” do WordPress você poderá utilizar todos os recursos da plataforma e poderá ter, dentro do seu blog, até uma loja virtual, se assim desejar.

Para a hospedagem eu recomendo o meu próprio serviço de hospedagem, Euler.eti.br – Soluções em Internet. Aqui eu te darei todo o suporte inicial para que você crie o seu blog e cuidarei do básico na parte técnica que é a instalação do seu blog e te darei um suporte bem bacana, te ensinando a utilizar o WordPress. Dá uma pessadinha lá no meu site 😉

Calendário editorial

Depois de ter o seu WordPress já instalado e configurado, ter um calendário editorial pode ser um diferencial para que você mantenha o seu blog organizado quanto às postagens que deverão ser feitas em dias específicos. O WordPress, por si só, já trás a possibilidade de agendamento de postagens, porém, utilizando o plugin Editorial Calendar, você verá exatamente um calendário com as postagens já agendadas no seu blog. Isso significa que você pode pegar um dia de boa inspiração e escrever uns 3 ou 4 posts e deixá-los agendados para ir ao ar apenas em dias específicos. Esse recurso é muito bom, por exemplo, para o caso de você querer publicar posts em datas comemorativas, assim, você pode escrever o post em qualquer dia e ele só irá ao ar no dia e horário específico que você mesmo definir e, o melhor, com o plugin Editorial Calendar, você verá isso de forma visual em uma grade-calendário, evitando assim a criação para 2 posts no mesmo dia, por exemplo. Como eu disse antes, é bom manter uma periodicidade de postagens no seu blog.

Redes sociais

O seu blog nasceu e você precisa espalhar ele para o mundo! Nada melhor que as redes sociais para divulgar o seu blog. Utilize todas que puder, mas utilize com sabedoria. Não adianta nada publicar as 2h da manhã no Facebook se o melhor horário é durante o dia. Mais pra frente eu vou fazer um post sobre os melhores horários para publicar no Facebook e outras redes sociais, mas isso é um assunto para outro post.

Crie uma página no Facebook para o seu blog (não crie um perfil, pelamordideus!!!), crie um Twitter, vá no Linkedin… enfim, divulgue o seu blog para o maior número de pessoas possível. Não se esqueça, claro, de avisar aos seus amigos sobre o seu novo blog! Peça para eles também divulgar para os amigos deles… só não seja chato!

Estatísticas

Agora que você começou a ter audiência em seu blog, é bom conferir isso de perto, certo? A melhor ferramenta para acompanhar a audiência de um blog é o Google Analytics. Com ele você sabe de onde vieram seus visitantes, os posts mais visualizados, quanto tempo ficaram no seu blog, quantas páginas internas cada visitante acessou, em qual país eles moram, enfim, o Google Analytics é a ferramenta definitiva para acompanhar as estatísticas do seu blog e pode ser utilizada, inclusive, para que você faça posts mais populares, basta verificar quais assuntos fazem mais sucesso no seu blog e passar a escrever mais sobre tal assunto e assuntos próximos.

Concluindo

Se você seguir estes passos para começar um blog, há grandes chances de ele ter uma boa longevidade e trazer cada vez mais visitantes para ele. Lembre-se, porém, de que este é um trabalho contínuo e que, em um primeiro momento, pode não trazer tantos resultados quanto você espera, mas com o tempo, você vai ver que começar um blog foi a melhor decisão que você já tomou na sua vida 🙂

O post Dicas para começar um blog apareceu primeiro em InfoDicas.

]]>O post Como evitar as taxas de chargeback no Paypal apareceu primeiro em InfoDicas.

]]>

Como todos já devem saber, o Paypal é uma das melhores opções na hora de vender online. Isso porque ele possui um sistema bastante completo de integração onde é possível integra-lo a (praticamente) qualquer sistema de forma bastante simples. Além do mais, o Paypal oferece várias formas de proteção tanto para o vendedor quanto para o comprador, o que lhe garante um posto quase que soberano como unanimidade em segurança na hora de fazer compras online.

Pois bem, para quem trabalha com produtos puramente digitais o Paypal acaba não sendo um negócio tão bom assim para o vendedor, pois eles simplesmente não oferecem nenhuma proteção para o vendedor de produtos digitais e sempre ficará ao lado do cliente nessas transações o que, claro, não chega a ser exatamente um problema caso você esteja agindo com honestidade.

Essa tamanha proteção que o Paypal garante aos compradores acaba gerando algumas vezes um pequeno incômodo chamado “chargeback” e que vem sendo um verdadeiro vilão para aqueles que trabalham principalmente no ramo de hosting, pois estes são os maiores alvos dos cybercriminosos.

Chargeback, a grosso modo, é quando alguém efetua uma compra na sua loja (virtual ou não) e, após a compra, cancela a mesma junto à operadora de cartão de crédito. Também conhecido como estorno.

Quando este chargeback acontece de forma intencional por parte do cliente, infelizmente não podemos fazer muito, pois contra a má fé praticamente não há proteção. Porém outro caso bastante comum de chargeback, ainda mais nos dias de hoje é quando alguém tem o cartão de crédito roubado ou clonado e um terceiro, sem a autorização do titular, sai comprando produtos e serviços utilizando-se dos dados deste cartão. Neste caso o Paypal é ferrenho e estorna mesmo o valor para a conta da pessoa que foi lesada e ainda desconta algumas taxas bem salgadas da conta do vendedor que, coitado, também foi enganado nessa história.

Felizmente existem algumas formas de se proteger deste tipo de situação, principalmente para quem trabalha no ramo de hosting. Antes que você se alegre achando que o Paypal vai te proteger: Não vai.

O “pulo do gato” nessa história é você próprio (vendedor) fazer o reembolso da transação caso detecte uma tentativa de fraude em sua loja virtual ou empresa de hosting. Fazer isso não é muito difícil e com algumas pequenas verificações já é possível notar a tentativa de fraude.

Em primeiro lugar, fique atento aos dados da pessoa que efetuou o pedido no seu site e nos dados fornecidos ao Paypal. Uma diferença nesses dados já é grande indicativo de fraude.

Desative qualquer tipo de setup automático. Este passo é certamente o mais “doloroso” para quem trabalha com hosting e o cliente acaba sendo penalizado pois ao invés de ter o serviço liberado na hora, a pessoa terá que esperar até que a pessoa responsável faça a verificação para poder liberar o seu serviço.

Verifique o CPF junto à Receita Federal. Eles possuem um serviço online para isso e é bem simples utiliza-lo.

Verifique os endereços, CEP e números de telefone. Em situações de fraude é comum a utilização de dados aleatórios para o cadastro. Já tive casos onde o CEP era de uma UF, o endereço de outra e o telefone de outra completamente diferente.

Caso após as verificações você ainda continue em dúvida sobre liberar ou não a conta do cliente, não custa nada dar uma ligadinha para conferir alguns dados diretamente junto ao cliente. Eu mesmo já liguei para possíveis clientes várias vezes afim de confirmar os dados informados na loja e dar uma sondada para ver se a pessoa realmente é a dona do cartão de crédito utilizado no pagamento.

Você deve estar se perguntando qual o motivo de tantas verificações se no fim das contas o Paypal irá acabar dando uma “mordida” na sua conta, certo? Errado! Caso você identifique uma fraude e vá até o site do Paypal efetuar o cancelamento da transação não será descontado nenhum centavinho da sua conta! Você tem até 15 dias para efetuar o cancelamento da transação através do site do Paypal sem que lhe ocorra qualquer tipo de prejuízo. Eu mesmo entrei em contato com o Paypal e fui informado de que se você mesmo fizer os cancelamentos, sua conta não sofrerá qualquer penalidade e você continuará podendo efetuar suas vendas normalmente, mas caso você não cancele as vendas e espere que a própria equipe do Paypal as cancele (gerando também as inoportunas taxas), sua conta poderá ser penalizada e até mesmo cancelada junto ao Paypal.

Pode até parecer trabalhoso fazer toda essa verificação mas na verdade não é. Às vezes com uma simples passada de olho no cadastro do cliente você já consegue identificar se é um cliente legítimo ou um tentativa de fraude. Você mesmo fazendo essa verificação irá evitar que um fraudador faça uso de seus produtos/serviços e, no caso de hosting, evitará que o seu próprio servidor seja um disseminador de pragas virtuais, o que pode lhe render um prejuízo imenso ou até mesmo o seu contrato com o seu fornecedor.

O post Como evitar as taxas de chargeback no Paypal apareceu primeiro em InfoDicas.

]]>O post O que é e como funciona o CloudFlare apareceu primeiro em InfoDicas.

]]>

CloudFlare – Aumentando a performance e protegendo o seu site

Quem acompanha o InfoDicas sabe que já mencionei o CloudFlare aqui várias vezes em posts sobre segurança no WordPress e isso acabou por gerar vários e vários e-mails de pessoas querendo saber mais à respeito CloudFlare, sendo assim, resolvi fazer esse post justamente para aqueles que querem entender melhor como funciona o CloudFlare, quais benefícios ele pode trazer para um site (WordPress ou não) e quais os tipo de problemas o serviço pode trazer para os visitantes.

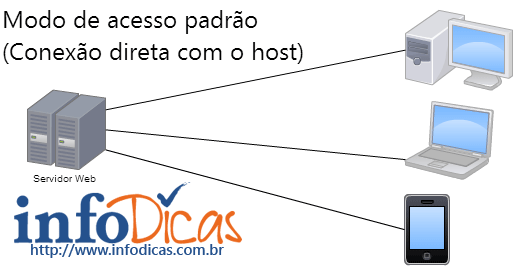

Em primeiro lugar é importante saber um pouco como funciona o acesso à sites de forma geral, antes de implantar o CloudFlare.

Acesso direto ao servidor web

Antes de implantar o CloudFlare ou qualquer outra ferramenta que se comporte da mesma forma, o acesso ao servidor é feito diretamente, ou seja, todos os visitantes do seu site fazem requisições diretamente para o servidor web e todo o processo de segurança fica à cargo do servidor web, o que o torna bastante suscetível à ataques de vários níveis, desde ataques DDoS à ataques de SQL Injection e vários outros tipos de ataques conhecidos. Dessa forma é o próprio servidor web quem deve se proteger de todos os ataques.

É claro que ninguém coloca um servidor online sem qualquer tipo de proteção porém mantê-lo protegido é uma tarefa bastante complicada, vez que todos os dias são descobertas novas falhas (algumas de ordem grave) e, sendo assim, o administrador do servidor deve estar sempre atento à atualizações e novas medidas de segurança, o que nem sempre é fácil em um ambiente compartilhado como na maioria dos hosts utilizados no Brasil e no mundo. Atualizar um servidor pode significar que algumas aplicações de clientes parem de funcionar automaticamente, exigindo uma reestruturação da aplicação, o que nem sempre é rápido e na maioria das vezes envolve custos elevados.

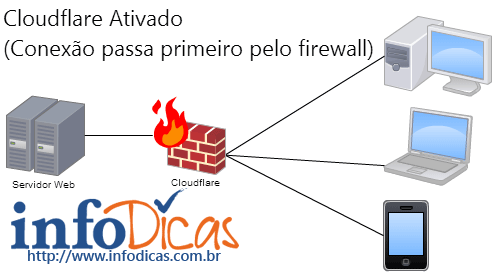

Agora veja como é a conexão a partir do momento que o CloudFlare entra em ação:

Acesso ao servidor através do CloudFlare

À partir do momento em que você ativa o CloudFlare para o seu site as requisições de acesso deixam de chegar diretamente ao servidor onde o seu site está hospedado que passa a responder apenas às requisições enviadas através do CloudFlare, ou seja, quando alguém acessar o seu site, estará acessando na verdade o servidor do CloudFlare que tratará o seu acesso e, dependendo da necessidade, irá fazer uma consulta ao seu servidor web ou até mesmo entregar o conteúdo pré carregado sem mesmo fazer qualquer consulta ao servidor web. Isso faz com que o CloudFlare possa tratar os acessos antes de os enviar ao servidor web onde seu site está hospedado e, sendo assim, os vários filtros do serviço irão definir se o acesso é legítimo ou se deve ser bloqueado.

Vantagens do CloudFlare

A maior vantagem do CloudFlare é exatamente o tratamento das requisições antes que elas cheguem ao servidor web possibilitando que acessos inválidos como os de botnets cheguem diretamente ao seu site. Somente esse tipo de tratamento já é responsável pela diminuição da carga de uso do servidor, deixando-o livre para outras tarefas.

O CloudFlare também funciona como um cache externo e como tal, sempre que possível, entrega o conteúdo previamente carregado para o visitante sem a necessidade de fazer uma nova consulta ao servidor web. Dessa forma o acesso sequer chega ao seu servidor, é entregue diretamente para o cliente como deve ser e assim temos uma enorme economia de banda e rapidez no acesso às informações pois o servidor web não precisará processar aquela informação mais uma vez já que ela está em cache no CloudFlare.

Juntamente com a função de cache, o CloudFlare trabalha como um firewall, barrando requisições ilegítimas como de bots que varrem a Internet à procura de endereços de e-mail para enviar SPAM, bots que procuram por falhas diversas em sites espalhados pelo mundo e qualquer tipo de acesso ilegítimo, ou seja, aquele acesso automatizado geralmente utilizado para ataques de diversos tipos.

O CloudFlare protege também o acesso aos seus registros de DNS (e aqui vejo a principal vantagem dele em relação aos concorrentes). Quando você cria uma conta no CloudFlare você é obrigado a mudar o DNS do seu site para os servidores do CloudFlare para que alguém mal intencionado não faça uma consulta diretamente ao DNS para verificar o verdadeiro endereço IP do seu servidor web. Caso alguém tente fazer uma pesquisa automatizada aos registros DNS do seu site o CloudFlare automaticamente barra essas pesquisas dificultando assim a vida do atacante que terá de encontrar uma forma não automatizada para obter dados do seu servidor web.

Desvantagens do CloudFlare

Como toda moeda possui dois lados, o CloudFlare também tem suas desvantagens. A primeira desvantagem é justamente o que o torna mais vantajoso do lado do administrador de rede, que é a função de cache do CloudFlare. Ok, sei que isso ficou difícil de entender então irei explicar melhor: Como o CloudFlare trabalha como um cache é bastante comum que ele faça muito menos requisições ao servidor, entregando o conteúdo pré carregado diretamente ao cliente. Isso pode ser ruim caso você tenha alterado recentemente algum post do seu WordPress ou tenha feito alguma mudança superficial no layout. Demorará algum tempo até que o CloudFlare identifique essas mudanças e forneça o novo conteúdo atualizado aos visitantes.

Uma desvantagem do CloudFlare para nós brasileiros que possuímos sites hospedados aqui no Brasil é que, como a rede de distribuição de conteúdo do CloudFlare é no exterior o acesso ao site será levemente mais lento. O seu site não se tornará uma tartaruga manca e nem passará a demorar uma eternidade para abrir, porém como a latência será maior (devido ao fato de os servidores estarem fora do Brasil), alguns usuários poderão sentir uma leve diferença no acesso, no entanto, a grande maioria dos usuários sequer notará qualquer diferença.

Existe ainda uma agradável desvantagem no CloudFlare. Alguns usuários serão barrados ao tentar acessar o seu site e serão alertados (através de uma tela personalizável) de que terão que confirmar que são visitantes legítimos ao acessar o seu site. Isso fará com que algumas pessoas simplesmente desistam do acesso ao seu site sem ao menos ver o seu conteúdo. O motivo de tal bloqueio é que o CloudFlare detecta comportamentos estranhos nos navegadores e isso pode significar que a pessoa que está tentando acessar o seu site está com algum tipo de vírus ou malware que coleta informações de acesso para envio a terceiros, que nem sempre estão bem intencionados. Existem alguns malwares que são instalados silenciosamente nos navegadores que ficam “testando” todo site acessado através do navegador (ou sistema operacional) infectado e, quando encontram alguma vulnerabilidade no site, enviam um relatório silenciosamente para alguém que posteriormente tentará explorar a falha ou vender essa informação à quem estiver disposto a compra-la. Ao meu ver, essa desvantagem é uma “boa desvantagem” pois evita que o seu site vá parar numa lista qualquer de “sites suscetíveis à ataques”.

Devo utilizar o CloudFlare apesar das desvantagens?

Na minha opinião a resposta é SIM principalmente para quem possui sites em WordPress pois como já disse aqui várias e várias vezes, o WordPress está no alvo de muitos atacantes devido à sua enorme popularidade e protege-lo é algo fundamental.

As desvantagens do CloudFlare não são assim tão graves quando comparadas às vantagens de segurança, afinal, ninguém fica alterando o layout do site o tempo inteiro e muito menos alterando o conteúdo das postagens, certo?

Caso não tenham notado ainda, há uma vantagem extra “escondida” nas entrelinhas dessa postagem: Hoje é bastante popular o uso de hospedagens compartilhadas e creio que elas sejam a maioria esmagadora entre os sites que estão no ar hoje. Pois bem, quando um site fica bastante “famoso” ou passa a ter muitos acessos simultâneos o dono do site logo recebem um “convite” a migrar para uma plataforma dedicada pois a hospedagem compartilhada já não comporta o tráfego gerado pelo site. Notou agora que o CloudFlare vai te ajudar a economizar um bom dinheiro e bastante dor de cabeça?

Como configurar o CloudFlare para o meu site?

Configurar o CloudFlare não é nenhum bicho de sete cabeças, é até bastante fácil! Basta acessar o site oficial do CloudFlare, criar a sua conta (você pode iniciar com a conta grátis para ver como o serviço funciona e, caso tenha necessidade, migrar posteriormente para uma conta paga) e configurar o DNS do seu site apontando-o para o endereço que o CloudFlare lhe fornecerá.

Para os felizes clientes do meu serviço de hospedagem de sites (e de outros serviços administrados por pessoas inteligentes) existe um plugin do cPanel que facilita bastante a vida de quem precisa configurar o CloudFlare, bastando ativa-lo através do cPanel da sua conta de hospedagem.

Dica para quem utiliza o WordPress ou outro CMS

Caso você utilize o WordPress ou outros gerenciadores de conteúdo (CMS), existe um plugin do CloudFlare para identificar o IP dos visitantes corretamente, pois à partir da habilitação do CloudFlare o visitante não terá mais acesso direto ao seu servidor, esse acesso será feito diretamente pelo CloudFlare e será necessário o plugin para que o WordPress reconheça o IP correto do visitante informado pelo CloudFlare. Verifique na página de downloads o plugin específico para o seu caso.

O post O que é e como funciona o CloudFlare apareceu primeiro em InfoDicas.

]]>O post Verificação em duas etapas – Uma camada extra de segurança para a sua conta do Google apareceu primeiro em InfoDicas.

]]>

Segurança é fundamental

Estamos em uma época em que toda segurança é pouca e que os criminosos virtuais estão sempre inventando novas formas de burlar os meios atuais de segurança para obterem acesso às nossas contas bancárias, de e-mail, redes sociais ou qualquer outro acesso que possa lhe render qualquer lucro ou fama para eles. Pensando em todo esse problema a Google lançou há algum tempo um recurso bastante interessante e pouco conhecido que é a verificação em duas etapas para fazer login em nossa conta da Google.

Basicamente a verificação em duas etapas funcionará como uma camada extra de segurança na hora que você for fazer login em sua conta da Google e funciona da seguinte forma: Após habilitar a opção de verificação em duas etapas você precisará digitar normalmente o login e senha da sua conta da Google, seja para o Gmail, Orkut, Google Plus ou qualquer outro serviço fornecido pela Google e, depois de digitar o seu login e senha, será necessário informar um outro código de segurança que poderá ser obtido através de uma mensagem SMS enviada automaticamente pela Google na hora que você tentar efetuar login em sua conta ou, para quem possui smartphone ou tablet, poderá utilizar o aplicativo fornecido pela própria Google para esse fim.

Veja no vídeo abaixo como funciona essa verificação em duas etapas. Caso as legendas não apareçam automaticamente habilite-as nas configurações do player do Youtube.

Com essa nova camada de segurança adicionada à sua conta da Google, mesmo que uma pessoa tenha acesso à sua senha pessoal, será impossível que ela efetue login no seu Gmail, por exemplo, e fique fuçando nos seus e-mails pois será necessário que ela também tenha acesso ao seu celular na hora do login pois é através dele que você receberá o código especial de acesso no momento que tentar efetuar login na sua conta. Isso significa, claro, que você também precisará estar com o seu celular na hora de fazer o login, caso contrário você ficará incapacitado de acessar a sua conta da Google. Como medida de segurança, a Google fornece também um cartão de senhas pré determinadas para você imprimir e guardar em um local seguro para que caso você perca o seu celular, ainda possa efetuar login na sua conta e desabilitar a verificação em duas etapas ou mudar o número que receberá as senhas de autenticação da sua conta.

Eu testei as duas formas de funcionamento dessa camada extra de segurança, tanto através de mensagens SMS quanto através do aplicativo para Android e, sem sombra de dúvidas, ter o aplicativo no smartphone é muito mais interessante pois como todos sabemos, a entrega de mensagens SMS aqui no Brasil (não sei como é no restante do mundo) não é muito confiável. Quem aí nunca enviou uma SMS e o destinatário só foi receber horas ou até mesmo dias depois? Mesmo com toda essa falha no envio de mensagens SMS, a verificação em duas etapas da Google só falhou comigo uma única vez utilizando o método SMS para recebimento do código e, mesmo assim, tenho 90% de certeza de que a falha não foi com a Google mas sim com a operadora que, neste caso, me entregou a mensagem SMS com quase 5 horas de atraso. Mesmo que a mensagem SMS não chegue até o seu aparelho na hora do login é possível receber uma ligação telefônica feita por um sistema automatizado que lhe falará o código necessário para fazer login em sua conta, ou seja, sem acesso à sua conta da Google você não ficará.

Caso você tenha um smartphone com Android poderá fazer o download do aplicativo através do Google Play utilizando a caixa abaixo:

[app]com.google.android.apps.authenticator2[/app]

Como nem tudo são flores, é preciso também falar de algumas “desvantagens” dessa nova camada de segurança da sua conta da Google. Em primeiro lugar, você não poderá mais acessar a sua conta no seu Android ou em aplicativos de terceiros apenas digitando a sua senha normal da sua conta da Google. Cada vez que você precisar autorizar um novo aplicativo ou serviço com a sua conta da Google, será necessário gerar uma senha específica para aquele serviço/aplicativo através da página de gerenciamento de senhas específicas da sua conta da Google. Quando se está com um pouco de pressa para efetuar algumas ações você certamente ficará furioso com essa “burocracia” que essa nova camada de segurança adiciona à sua conta, porém é importante ver pelo lado positivo pois, caso você tenha um serviço/aplicativo associado à sua conta e deseja remover essa associação, poderá fazer isso facilmente através dessa página de gerenciamento pois nela aparecem todos os sites, serviços e aplicativos autorizados a ter acesso à sua conta da Google.

Um exemplo prático do uso das senhas específicas de aplicativos é o Google Chrome. O navegador possui uma forma de manter seus dados sempre sincronizados com os servidores da Google e, para isso, é necessário que você habilite essa função digitando o seu login e senha da Google nas configurações do navegador, mas com a verificação em duas etapas habilitada, você deverá também gerar uma senha específica para este aplicativo e informar ao Google Chrome essa nova senha específica. Digamos que você tenha o Google Chrome instalado em seu computador desktop de casa, do trabalho e também no notebook, logo, será preciso que você gere 3 senhas específicas, uma para cada instância do navegador e, caso você venha a perder o seu notebook, por exemplo, você poderá ir até a página de gerenciamento de senhas específicas e revogar o acesso ao Google Chrome do seu notebook diretamente nessa página, dessa forma, o Google Chrome do seu notebook não irá mais sincronizar as informações com os servidores da Google. Essa mesma lógica serve para o seu celular com Android, caso você possua um. Será gerada uma senha específica para o seu Android e caso você perca o aparelho poderá revogar o acesso dele à sua conta protegendo assim os seus dados mesmo que seu telefone vá parar em mãos erradas.

Como em todo sistema de segurança o lado mais falho é o próprio usuário, trate de habilitar esse recurso agora mesmo na sua conta da Google e tenha essa camada extra de segurança para os seus dados pessoais. Lembre-se de guardar o seu cartão de senhas da verificação em duas etapas em um local SEGURO e quando eu falo em local seguro, significa que você deve imprimi-lo e guarda-lo em um local seguro da sua casa ou escritório e não deixa-lo em um PDF ou arquivo de texto no desktop do seu computador.

O post Verificação em duas etapas – Uma camada extra de segurança para a sua conta do Google apareceu primeiro em InfoDicas.

]]>O post Norton prepara 7 dicas para manter seu perfil saudável no Facebook apareceu primeiro em InfoDicas.

]]>O acesso à internet ampliou as possibilidades de acesso as informações e diminuiu diversos espaços físicos. Neste processo evolutivo, as redes sociais sugiram para promover o engajamento a favor de determinadas ideias, além de aglutinar pessoas em grupos de interesse em relação à alguma causa. Sob esta realidade, o Facebook, despontou como a maior e principal mídia colaborativa já que, todos os dias, processa 26 bilhões de conteúdos, promove 2 trilhões de cliques e conta com mais de 400 milhões de visitas a sua rede.

Além de estimular o compartilhamento de conteúdo, entre diversos públicos, a rede social atrai, cada vez mais, os olhares dos malfeitores virtuais e cibercriminosos. Por isso, a Norton produziu um infográfico com as inciativas que mais apresentam vulnerabilidades à armadilhas e como os internautas podem se previnir.

Curtir e compartilhar

Esta é a fraude mais comum no momento e, geralmente, o usuário é estimulado a curtir e compartilhar certo conteúdo para receber algum tipo de prêmio ou acesso a algo prometido. Também existe a variação de quando a pessoa é imediatamente direcionada a responder uma pesquisa ao endossar determinada informação. Para se ter uma ideia, cada questionário respondido, rende ao autor do enquete uma comissão que varia entre US$ 0,50 e US$ 20. E mais: o moderador ganha o “direito” de acessar informações sigilosas.

Na maioria das vezes, é muito difícil distinguir se o conteúdo é maléfico ou não. Por isso, a recomendação é que os usuários estejam sempre atentos ao acessarem qualquer tipo de dado, principalmente, se forem questionados por informações pessoais. Ser cético e crítico são opções sempre válidas. De qualquer forma, ao identificar uma ameaça, as pessoas podem reportar e marcar o conteúdo com Spam, informando ao Facebook.

Curtir conteúdos invisíveis

Ao acessar alguma informação que lhe é interessante, o usuário pode estar, na verdade, curtindo um conteúdo invisível, que pode ser danoso. Por exemplo, as pessoas acreditam que clicaram para assistir um vídeo, mas, na verdade, estão dando um “Like”, sem saber do que se trata. O alerta vale para os internautas terem cuidado constante no acesso aos links, assim como no teor das mensagens, principalmente, aquelas que promovem imagens e vídeos.

Aplicações maliciosas

Esta é uma das mais velhas fraudes encontradas no campo do social media. Atualmente, ocupa a terceira posição no ranking, sendo que, até o final de 2010, era elencada como a principal forma de ameaça. Geralmente, o público é atraído a instalar aplicações maliciosas, acreditando que são indicadas pelo Facebook. Porém, ao acessar um conteúdo duvidoso, o usuário permite que o fraudador acesse o seu perfil e publique informações a partir dele. Por isso, é extremamente importante que se tome cuidado ao baixar uma aplicação. Atenção redobrada para aqueles Apps que demandam muitas permissões e questionam demais. Na dúvida, não instale nada.

Colar endereços na barra de navegação

Neste cenário de constantes ameaças, o internauta adepto às redes sociais deve estar atento aos links que ele copia e cola no seu browser, principalmente, a partir do domínio do Facebook. Esta chamada auto-contaminação é uma forma real e apresenta diversas variantes. Basicamente, o script utiliza de forma incorreta a sessão iniciada e divulga, repetidamente, iniciativas que o usuário não permitiu aos seus amigos. Por isso, a dica é que nunca se copie e cole endereços na barra de navegação, mesmo quando a informação veio de pessoas conhecidas. Ou seja, abra uma nova página.

Marcar imagens e fotos

Uma atividade comum no Facebook é colocar uma tag (marcação, em inglês) de amigos em fotos, imagens e mensagens, promovendo uma interação ainda maior entre as pessoas. Mas é necessário ter cuidado porque, algumas vezes, o navegador social pode ter uma surpresa e ser marcado sem reconhecer do que se trata a informação. Ao ser apontado, a pessoa recebe em seu e-mail uma notificação e, por curiosidade, logo clica para saber qual é a mensagem ao qual foi atrelada. Aí que está o perigo. Existem três iniciativas a serem tomadas, quando se percebe a situação duvidosa: direcionar o perfil à lista pessoal de bloqueados, desabilitar a marcação na imagem que direciona ao seu perfil e revisar a própria configuração para a ação.

Phishing

Ao contrário do que se imagina, o Phishing é uma armadilha que também existe para encurralar usuários do Facebook e não apenas internautas dos sites convencionais. Apresentam diversas formas e, aqui, podem aparecer em mensagens falsas que sinalizem que o perfil tem um pedido pendente de um amigo ou, então, que a página pessoal foi excluída. Ao clicar neste link, a pessoa é direcionada à uma página que imita o endereço original da rede social. Neste caso, os internautas devem ter cuidado, mais uma vez, ao clicar em endereços e ao visualizar mensagens, sempre buscando saber a procedência das informações. Além disso, acessar a rede social pela página oficial é a melhor opção.

Enviar brincadeiras pelas redes

Correntes com informações engraçadas, piadas e brincadeiras fazem partem do ambiente da internet e não é diferente nas mídias sociais. Geralmente, quem envia estes conteúdos pede para que a sua rede também redirecione a mais pessoas, pulverizando a informação. Apesar de não conterem links maliciosos, estes dados são difundidos na web como uma praga, espalhando rumores indevidos. Então, por quê receber e repassar mensagens falsas? Além de divulgar ideias ruins, o usuário fica suscetível a outros malefícios, que podem redistribuírem um conteúdo mentiroso à toda a sua lista de contatos.

Infelizmente, os criminosos virtuais estão se reinventando e criando, de forma constante, novos métodos para lesar os partidários das redes sociais. Por isso, estar ciente dos tipos de fraudes existentes é uma maneira de se precaver e manter o seu ambiente virtual seguro. Porém, se você já foi vitima de algum conteúdo malicioso nas mídias sociais a opção é limpar seu perfil completamente: remover posts ofensivos e aplicações duvidosas do seu mural e mudar a senha de acesso. Outra recomendação importante é conhecer a área de configurações do Facebook, pois nela é possível saber as melhores práticas para manter a privacidade da sua página e segurança da sua rede de uma forma geral.

O post Norton prepara 7 dicas para manter seu perfil saudável no Facebook apareceu primeiro em InfoDicas.

]]>O post Recuva – Recupera fotos e arquivos apagados acidentalmente apareceu primeiro em InfoDicas.

]]>

Recuperação de Dados

Hoje em dia o que mais vejo são pessoas que procuram desesperadamente por ajuda em listas de discussão e fóruns na Internet por alguma solução para recuperar arquivos apagados do pendrive, arquivos perdidos naquela formatação sem backup e até mesmo pessoas que apagaram acidentalmente todas as fotos da câmera digital.

Felizmente encontrei na Internet um programa totalmente gratuito que recupera com bastante competência esses arquivos apagados seja do HD do seu computador, da sua câmera digital ou até mesmo do seu pendrive. Trata-se do Recuva.

Antes de falar de como funciona o programa e como você pode recuperar seus arquivos apagados é de extrema importância que você saiba que o sucesso de uma recuperação de dados depende diretamente do uso que você fez da mídia (HD, pendrive ou cartão de memória) depois que os dados foram apagados. Isso funciona da seguinte forma: Quando apagamos os dados de algum dispositivo os dados não são necessariamente removidos da mídia, apenas são marcados como “livres para uso”, fazendo com que a próxima vez que um dado precise ser gravado ele apenas sobreponha os dados antigos ao invés de fazer o disco trabalhar removendo todos os dados para depois gravar dados novos. O mesmo acontece quando você formata um HD, pendrive, cartão de memória ou qualquer dispositivo para armazenagem de dados, a formatação como é utilizada hoje apenas marca todos os blocos da mídia como “livres para uso” ao invés de sumariamente remover todos os arquivos definitivamente do disco, o que daria muito mais trabalho, levaria mais tempo e causaria um grande desgaste à mídia em questão.

Agora que você já sabe de tudo isso, saberá também que não é preciso entrar em desespero caso o cartão da sua máquina digital ou o seu pendrive for formatado por acidente, os dados continuam lá, porém para que possamos recupera-los é de extrema importância que NENHUM DADO seja gravado novamente no seu cartão de memória, pendrive ou qualquer dispositivo de armazenagem. Isso se deve ao fato de que cada vez que gravamos um novo dado (arquivo) no dispositivo automaticamente irá eliminar definitivamente um dado antigo armazenado lá no mesmo local e às vezes o fato de você tirar uma simples foto pode fazer com que a recuperação de dezenas de fotos seja comprometida definitivamente. Outro dia eu explico isso com mais detalhes, por enquanto vamos deixar como está para que a cabeça de vocês não se confunda mais e mais.

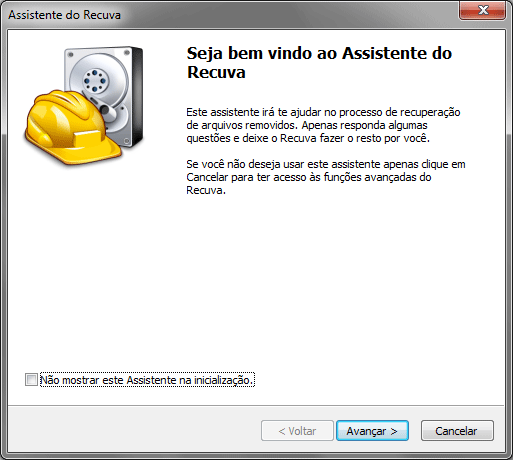

Como utilizar o Recuva

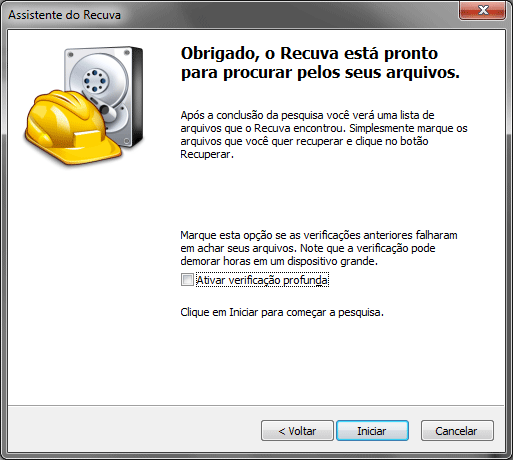

A utilização do Recuva é bastante simples e muito intuitiva. Logicamente você deverá fazer o download do programa e instala-lo em seu computador. Ao abri-lo você verá a tela abaixo te dando as boas vindas ao programa e apresentando o assistente de recuperação de dados.

Bem vindo ao Recuva!

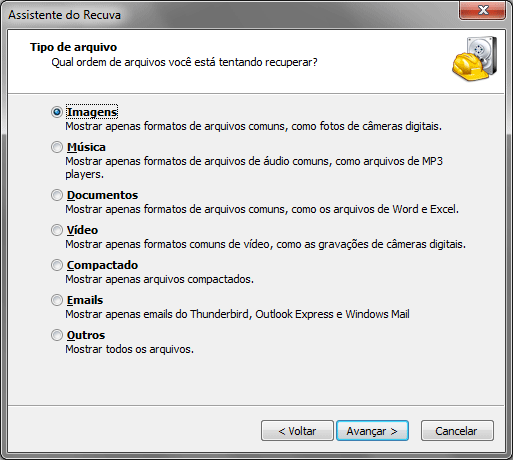

Clique em Avançar nessa primeira tela e você será apresentado à próxima tela, onde deverá escolher quais tipos de arquivo você deseja recuperar:

Que tipos de arquivos deseja recuperar?

Essa tela é fundamental para o tipo de pesquisa que você deseja fazer, selecione o tipo de arquivo mais adequado para o seu caso ou caso queira recuperar vários tipos de arquivos diferentes, clique na opção “Outros” e o Recuva irá procurar por qualquer tipo de arquivo que possa ser recuperado. Clique em avançar para ir à próxima tela.

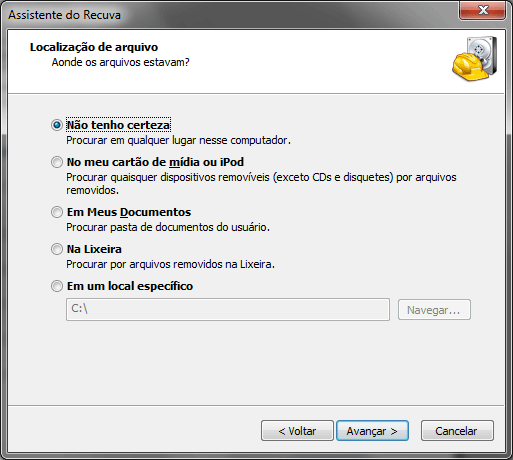

Onde estavam os arquivos antes de serem apagados?

Agora que você já sabe quais arquivos quer recuperar, deverá informar ao Recuva onde os arquivos estavam antes de serem apagados. Se você deixar marcada a opção “Não tenho certeza” o Recuva irá fazer uma busca em todas as unidades do seu computador e isso vai demorar muito, acredite. Essa opção só deve ser utilizada no caso de recuperação de dados que estavam em seu computador mesmo, e não em unidades removíveis como pendrives e cartões de memória. Selecione a opção mais adequada à sua situação e clique em “Avançar” para irmos à próxima tela.

Vamos à busca dos arquivos!

O assistente finalmente chega ao fim e o programa está pronto para iniciar a verificação. Clique em “Iniciar” para que o Recuva comece a varredura afim de encontrar os arquivos apagados. Essa varredura não é muito demorada e faz apenas uma checagem “básica” à procura dos arquivos porém se você não encontrar nenhum arquivo ou não encontrar o arquivo que você desejava, basta fechar o programa, abri-lo novamente e recomeçar o assistente, porém, nessa última tela marque a opção “Ativar a verificação profunda”. A verificação profunda é bastante demorada e, dependendo da opção selecionada para nos tipos de arquivos que você deseja procurar, pode te trazer muito arquivo inútil e corrompido.

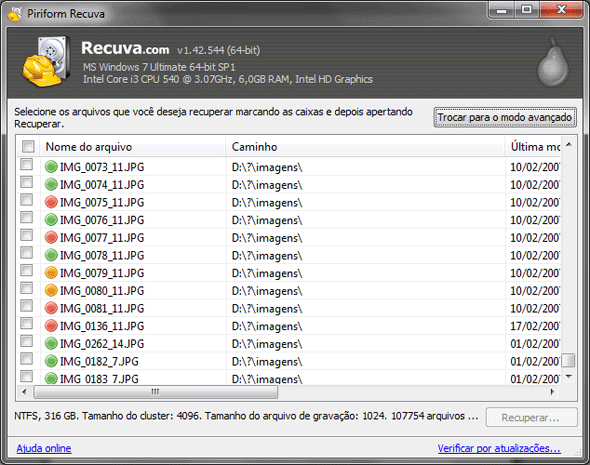

Agora que você terminou a verificação por arquivos, você verá a tela com os resultados:

E aqui estão os arquivos!

Na tela onde o Recuva apresenta os arquivos encontrados você verá um pequeno símbolo ao lado do nome de cada arquivo e este símbolo significa o seguinte:

- Verde: Arquivo completamente recuperado. As suas informações estão intactas e você terá acesso ao arquivo completo!

- Amarelo: Arquivo parcialmente recuperado e você tem grandes chances de recuperar muitas informações deste arquivo.

- Vermelho: Pouca coisa do arquivo original foi recuperada porém você ainda tem alguma chance de obter algo deste arquivo.

Caso a sua tela esteja aparecendo com thumbs (miniaturas) ao invés de lista, basta clicar em lugar vazio dentro da tela e em “Modo de exibição” marcar a opção “Exibição em lista”.

Agora é só selecionar os arquivos que deseja recuperar (clicando no quadradinho ao lado de cada arquivo) e clicar no botão “Recuperar” para salvar os arquivos. É importante lembrar que você só poderá salvar os arquivos para outro dispositivo, ou seja, se está recuperando os arquivos de um pendrive ou cartão de memória não poderá salvar os arquivos no mesmo local, deverá salvar em uma das unidades do seu computador, por exemplo.

Espero que tenham gostado dessa dica/tutorial e que possam recuperar os seus arquivos apagados.

Gostou? Comenta e divulgue para os seus amigos!

O post Recuva – Recupera fotos e arquivos apagados acidentalmente apareceu primeiro em InfoDicas.

]]>O post A sua senha é segura? apareceu primeiro em InfoDicas.

]]>

A sua senha é segura?

Desde sempre o maior problema em relação à segurança de dados está exatamente no ponto mais complicado de controlar: o usuário. E isso pode ser notado facilmente nas milhares de reclamações diárias que bancos e grandes sites recebem sobre “hackearam minha conta”. Acontece que não há sistema de segurança bom o suficiente quando a senha do usuário é “123456” ou qualquer outro tipo de senha facilmente detectável através de um padrão ou sequência lógica de caracteres. Só pra vocês terem uma ideia de como muitos adoram reclamar da falta de segurança na Internet sem ter qualquer razão é a quantidade de usuários que utilizam como senha coisas como: admin, senha, novasenha, 12345, 010203, 102030, o próprio nome, a data de nascimento ou qualquer outro dado que se encaixe dentro de um padrão lógico.

Outro ponto importante é a quantidade de caracteres em uma senha. Hoje em dia a maioria dos sistemas necessitam de pelo menos 8 caracteres para validar uma senha e esse fator por si só já é um grande avanço no que diz respeito à segurança da sua senha. Outros sites vão mais além e pedem que, além de um mínimo de 8 caracteres, você misture letras, números e caracteres especiais durante a criação da nova senha de acesso.

Só pra você ter ideia, grande parte das senhas utilizadas por usuários hoje em dia podem ser facilmente quebradas através de um ataque chamado “brute force” onde um software vai testando senhas em sequência até que encontre a senha correta. Um ataque do tipo brute force pode encontrar a senha “010203” em questão de segundos ou a senha “minhasenha” em questão de minutos. Esse ataque funciona assim: você define, por exemplo, que quer que o sistema encontre apenas senhas numéricas com o máximo de 5 dígitos, o sistema então começa a gerar as senhas a partir de “00000” e termina em “99999”. Você deve estar pensando agora que noventa e nove mil, novecentas e noventa e nove combinações é um número razoável e que a sua senha que só utiliza números é bastante segura, pois saiba que um programa que realiza o ataque do tipo brute force geralmente tem a capacidade de testar centenas de milhares de senhas por segundo dependendo dos recursos disponíveis de processamento, isso mesmo, por segundo! Isso significa que um programa realizando um ataque tipo brute force poderia facilmente quebrar uma senha numérica de 5 caracteres quase que instantaneamente utilizando um computador comum com uma configuração nada potente.

Quando você adiciona letras e números à sua senha, você aumenta bastante o nível de segurança de sua senha pois se uma senha contém 5 caracteres com a possibilidade de letras e números, utilizando apenas letras minúsculas ou maiúsculas, o número de possibilidade sobe de 99999 para 60,4 milhões e mesmo assim, utilizando um computador modesto essa senha seria quebrada em, pasmem, 10 minutos no máximo. Se você utilizar os mesmos 5 caracteres utilizando letras maiúsculas mais letras minúsculas mais números, as possibilidades sobem para 916 milhões e mesmo assim o tempo para quebra dessa senha seria de apenas 2,5 horas, isso mesmo, em duas horas e meia a sua senha iria para o espaço.

Como fazer uma senha segura

Considerando tudo que já foi dito, o básico para uma senha deveria ser de, no mínimo, 8 caracteres utilizando-se letras maiúsculas mais letras minúsculas mais números E caracteres especiais. Utilizando essa “regrinha” é possível obter a quantidade de 7,2 quadrilhões de possibilidades. Quer um exemplo de senha com essa combinação? “Ag#4eSa!” Sim, essa senha demoraria aproximadamente 2287 anos para ser quebrada através de um ataque do tipo brute force utilizando um computador modesto ou 23 anos em um computador dual core ou aproximadamente 2 anos e meio utilizando uma rede de computadores dedicados à tarefa com processamento distribuído.

Para ajudar vocês a escolherem a sua nova senha, adicionei à página de Ferramentas do InfoDicas um gerador de senhas seguras que pode gerar senhas para vocês com uma quantidade definida de caracteres e com o tipo de caractere que vocês desejarem. Agora você não tem mais desculpas para utilizar essas senhas chinfrins que você utiliza atualmente, não é?

O post A sua senha é segura? apareceu primeiro em InfoDicas.

]]>